Linux/Moose es una familia de malware que ataca principalmente a los routers basados en Linux, pero que también puede infectar otros tipos de dispositivos con sistemas Linux a los que obtenga acceso. Los dispositivos infectados se utilizan para robar tráfico de red no cifrado y ofrecer servicios de proxy al operador de la botnet. En la práctica, estas capacidades se utilizan para robar cookies HTTP en sitios de redes sociales populares y llevar a cabo acciones fraudulentas, tales como hacer clics no legítimos en “Seguir”, “Visto” y “Me gusta”.

En mayo de 2015, ESET publicó un whitepaper sobre esta familia de malware. Tras la publicación del artículo, los servidores de comando y control (C&C) de Linux/Moose cayeron y perdimos la pista del malware. Unos meses después, en septiembre de 2015, recibimos una nueva muestra de Linux/Moose, que, como era de esperar, había evolucionado desde nuestra publicación.

Durante el último año, ESET y la empresa de seguridad GoSecure sumaron esfuerzos para investigar más a fondo a Linux/Moose. GoSecure investigó el aspecto del fraude en redes sociales y arrojó algo de luz sobre un mercado hasta ahora desconocido, al que llamaron “The Ego Market”. Este mercado se describe en un nuevo whitepaper publicado por GoSecure.

En este artículo explicamos los cambios técnicos detectados entre las variantes de Moose que describimos inicialmente en el whitepaper y las nuevas variantes que aparecieron en septiembre de 2015.

Ocultamiento de las direcciones de C&C

Lo primero que notamos en la nueva muestra es que ya no había más direcciones IP del servidor de C&C en el archivo binario. Parece que, tras leer nuestro informe, los operadores decidieron dificultarnos un poco más las cosas. En esta nueva versión, la dirección IP del servidor de C&C figura como un argumento de línea de comandos cifrado, como se muestra en la siguiente imagen:

linea de comandos moose

Esta nueva característica implica que ya no podemos seguir ejecutando la muestra nosotros mismos; ahora, nuestras máquinas de pruebas tienen que infectarse mediante un dispositivo incrustado que propague la amenaza activa en el mundo real para poder recuperar la dirección IP del servidor de C&C. El lector atento observará que la dirección IP mostrada está en el formato de enteros de 32 bits.

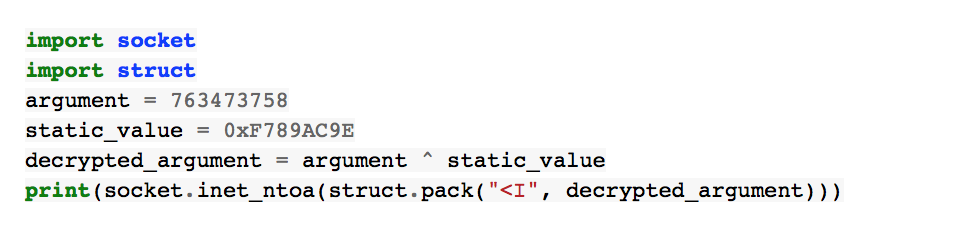

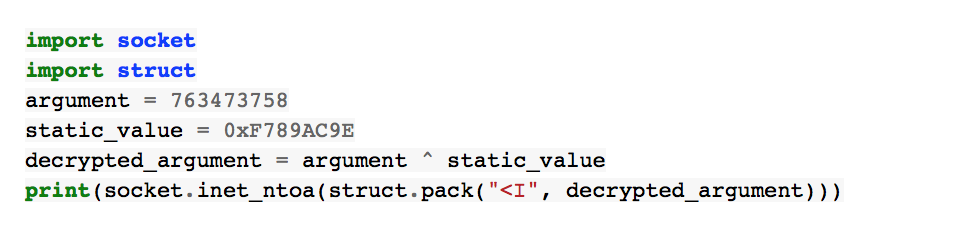

El propósito de cifrar la dirección IP es el siguiente: en caso de que se detecte el archivo binario solo, será inútil sin el valor que se pasa como argumento. Por otra parte, el valor por sí solo tampoco tiene sentido si el binario no cuenta con el valor correcto para descifrar el argumento. El valor está codificado con XOR con un valor estático, como se muestra en el siguiente fragmento de código:

Por lo que sabemos, este valor sigue siendo el mismo de los últimos meses. El siguiente es un fragmento de código en Python para descifrar el valor del entero de 32 bits correspondiente al servidor de C&C:

Comunicación de red

Comunicación de red

Otra de las cosas que cambiaron es el protocolo de red: aunque la base se mantuvo, se agregaron nuevas capas. A continuación se ve una captura de paquetes de ambas muestras. Al parecer, el cambio principal es que, en lugar de usar el protocolo binario, se pasó al protocolo de caracteres ASCII imprimibles. En la Imagen 1, a la izquierda figura el antiguo protocolo de red y, a la derecha, el nuevo.

En la muestra más antigua, el servidor de C&C enviaba la configuración al malware con varios campos: un campo de bits para determinar qué característica se iba a habilitar, varios campos de direcciones IP, un campo de listas blancas y un campo de listas de contraseñas. Aunque estos campos siguen presentes en la nueva versión, se entregan por separado, bajo tres claves distintas (ver Tabla 1).

Los operadores usan los campos de encabezado HTTP Cookie: y Set-Cookie: para enviar la configuración. Esta configuración está cifrada con un simple bucle XOR similar a la primera versión, pero también está codificada para poder imprimirse en los encabezados HTTP mediante la siguiente función:´

La Tabla 1 (tabla de valores de clave) resume la configuración principal de la versión 2 de Moose:

Clave Valor

La Tabla 1 (tabla de valores de clave) resume la configuración principal de la versión 2 de Moose:

Clave Valor

PHPSESSID Configuración principal (exploración local/externa, robo de datos, finalización de procesos)

LP Lista de contraseñas

WL Listas blancas

La clave PHPSESSID contiene el valor cifrado de los campos de bits que permiten activar o desactivar algunas funciones de Moose (exploración local/externa, robo de datos, finalización de procesos). La clave LP contiene la lista de contraseñas. Linux/Moose sigue tratando de propagarse adivinando las credenciales de Telnet mediante ataques de fuerza bruta. Hubo un gran cambio en esta lista, que pasó de tener alrededor de 300 inicios de sesión y contraseñas en 2015, a tener solo alrededor de 10 en 2016:

La clave WL contiene las listas blancas. Una vez más, la lista se redujo de 50 a 10 direcciones IP, que están en la sección de indicadores de sistemas comprometidos. Linux/Moose aún mantiene su capacidad de ejecutar un servicio proxy escuchando en el puerto TCP 20012. La variante anterior escuchaba en el puerto 10073. La función de proxy permite que las direcciones IP en la lista blanca interactúen con el malware.

Conclusión

Es claro que los autores de Linux/Moose trabajaron mucho para permanecer bajo el radar con su nueva versión, ya que ocultaron la ubicación del servidor de C&C de manera más efectiva y cambiaron el protocolo de red. De esta forma, Moose evita los indicadores de sistemas comprometidos (IoC) que se publicaron en el whitepaper de ESET en 2015. La estrategia de Moose de acortar la lista blanca y la lista de contraseñas muestra que ahora usa un enfoque más comedido. Sin embargo, hay algunos rastros dentro del binario que se usan para engañar a los investigadores, como el dominio falso www.challpok.cn, que se encuentra en la lista de cadenas de texto sin codificar, o incluso nombres de archivo que pueden corresponder a programas extractores de Bitcoins o a malware para ejecutar ataques de DDoS. La amenaza Linux/Moose sigue alojándose exclusivamente en memoria; por lo tanto, reiniciar el dispositivo incrustado finalizará su ejecución.

Indicadores de sistemas comprometidos

versión 0x1F (31)

c6edfa2bf916d374e60f1b5444be6dbbee099692

c9ca4820bb7be18f36b7bad8e3044b2d768a5db8

5b444f1ac312b4c24b6bde304f00a5772a6a19a4

f7574b3eb708bd018932511a8a3600d26f5e3be9

versión 0x20 (32)

34802456d10efdf211a7d486f7108319e052cd17

0685cb1d72107de63fa1da52930322df04a72dbc

2876cad26d6dabdc0a9679bb8575f88d40ebd960

f94b6cc5aea170cee55a238eaa9339279fba962f

274ef5884cb256fd4edd7000392b0e326ddd2398

c3f0044ffa9d0bc950e9fd0f442c955b71a706b6

f3daea1d06b1313ec061d93c9af12d0fe746839a

versión 0x21 (33)

7767c8317fb0bbf91924bddffe6a5e45069b0182

1caac933ae6ca326372f7e5dd9fff82652e22e34

5dea6c0c4300e432896038661db2f046c523ce35

e8dc272954d5889044e92793f0f637fe4d53bb91

0843239b3d0f62ae6c5784ba4589ef85329350fa

1d1d46c312045e17f8f4386adc740c1e7423a24a

d8b45a1114c5e0dbfa13be176723b2288ab12907

versión 0x22 (34)

c35d6812913ef31c20404d9bbe96db813a764886

Direcciones IP

Servidores de C&C primarios

192.3.8.218

192.3.8.219

Lista blanca

155.133.18.64

178.19.111.181

151.80.8.2

151.80.8.19

151.80.8.30

62.210.6.34

Los indicadores de sistemas comprometidos de Moose también están disponibles y se actualizan en el repositorio de ESET de indicadores de sistemas comprometidos de malware, en Github.

Fuente

linea de comandos moose

Esta nueva característica implica que ya no podemos seguir ejecutando la muestra nosotros mismos; ahora, nuestras máquinas de pruebas tienen que infectarse mediante un dispositivo incrustado que propague la amenaza activa en el mundo real para poder recuperar la dirección IP del servidor de C&C. El lector atento observará que la dirección IP mostrada está en el formato de enteros de 32 bits.

El propósito de cifrar la dirección IP es el siguiente: en caso de que se detecte el archivo binario solo, será inútil sin el valor que se pasa como argumento. Por otra parte, el valor por sí solo tampoco tiene sentido si el binario no cuenta con el valor correcto para descifrar el argumento. El valor está codificado con XOR con un valor estático, como se muestra en el siguiente fragmento de código:

linea de comandos moose

Esta nueva característica implica que ya no podemos seguir ejecutando la muestra nosotros mismos; ahora, nuestras máquinas de pruebas tienen que infectarse mediante un dispositivo incrustado que propague la amenaza activa en el mundo real para poder recuperar la dirección IP del servidor de C&C. El lector atento observará que la dirección IP mostrada está en el formato de enteros de 32 bits.

El propósito de cifrar la dirección IP es el siguiente: en caso de que se detecte el archivo binario solo, será inútil sin el valor que se pasa como argumento. Por otra parte, el valor por sí solo tampoco tiene sentido si el binario no cuenta con el valor correcto para descifrar el argumento. El valor está codificado con XOR con un valor estático, como se muestra en el siguiente fragmento de código:

Por lo que sabemos, este valor sigue siendo el mismo de los últimos meses. El siguiente es un fragmento de código en Python para descifrar el valor del entero de 32 bits correspondiente al servidor de C&C:

Por lo que sabemos, este valor sigue siendo el mismo de los últimos meses. El siguiente es un fragmento de código en Python para descifrar el valor del entero de 32 bits correspondiente al servidor de C&C:

Comunicación de red

Otra de las cosas que cambiaron es el protocolo de red: aunque la base se mantuvo, se agregaron nuevas capas. A continuación se ve una captura de paquetes de ambas muestras. Al parecer, el cambio principal es que, en lugar de usar el protocolo binario, se pasó al protocolo de caracteres ASCII imprimibles. En la Imagen 1, a la izquierda figura el antiguo protocolo de red y, a la derecha, el nuevo.

Comunicación de red

Otra de las cosas que cambiaron es el protocolo de red: aunque la base se mantuvo, se agregaron nuevas capas. A continuación se ve una captura de paquetes de ambas muestras. Al parecer, el cambio principal es que, en lugar de usar el protocolo binario, se pasó al protocolo de caracteres ASCII imprimibles. En la Imagen 1, a la izquierda figura el antiguo protocolo de red y, a la derecha, el nuevo.

En la muestra más antigua, el servidor de C&C enviaba la configuración al malware con varios campos: un campo de bits para determinar qué característica se iba a habilitar, varios campos de direcciones IP, un campo de listas blancas y un campo de listas de contraseñas. Aunque estos campos siguen presentes en la nueva versión, se entregan por separado, bajo tres claves distintas (ver Tabla 1).

Los operadores usan los campos de encabezado HTTP Cookie: y Set-Cookie: para enviar la configuración. Esta configuración está cifrada con un simple bucle XOR similar a la primera versión, pero también está codificada para poder imprimirse en los encabezados HTTP mediante la siguiente función:´

En la muestra más antigua, el servidor de C&C enviaba la configuración al malware con varios campos: un campo de bits para determinar qué característica se iba a habilitar, varios campos de direcciones IP, un campo de listas blancas y un campo de listas de contraseñas. Aunque estos campos siguen presentes en la nueva versión, se entregan por separado, bajo tres claves distintas (ver Tabla 1).

Los operadores usan los campos de encabezado HTTP Cookie: y Set-Cookie: para enviar la configuración. Esta configuración está cifrada con un simple bucle XOR similar a la primera versión, pero también está codificada para poder imprimirse en los encabezados HTTP mediante la siguiente función:´

La Tabla 1 (tabla de valores de clave) resume la configuración principal de la versión 2 de Moose:

Clave Valor

PHPSESSID Configuración principal (exploración local/externa, robo de datos, finalización de procesos)

LP Lista de contraseñas

WL Listas blancas

La clave PHPSESSID contiene el valor cifrado de los campos de bits que permiten activar o desactivar algunas funciones de Moose (exploración local/externa, robo de datos, finalización de procesos). La clave LP contiene la lista de contraseñas. Linux/Moose sigue tratando de propagarse adivinando las credenciales de Telnet mediante ataques de fuerza bruta. Hubo un gran cambio en esta lista, que pasó de tener alrededor de 300 inicios de sesión y contraseñas en 2015, a tener solo alrededor de 10 en 2016:

La Tabla 1 (tabla de valores de clave) resume la configuración principal de la versión 2 de Moose:

Clave Valor

PHPSESSID Configuración principal (exploración local/externa, robo de datos, finalización de procesos)

LP Lista de contraseñas

WL Listas blancas

La clave PHPSESSID contiene el valor cifrado de los campos de bits que permiten activar o desactivar algunas funciones de Moose (exploración local/externa, robo de datos, finalización de procesos). La clave LP contiene la lista de contraseñas. Linux/Moose sigue tratando de propagarse adivinando las credenciales de Telnet mediante ataques de fuerza bruta. Hubo un gran cambio en esta lista, que pasó de tener alrededor de 300 inicios de sesión y contraseñas en 2015, a tener solo alrededor de 10 en 2016:

La clave WL contiene las listas blancas. Una vez más, la lista se redujo de 50 a 10 direcciones IP, que están en la sección de indicadores de sistemas comprometidos. Linux/Moose aún mantiene su capacidad de ejecutar un servicio proxy escuchando en el puerto TCP 20012. La variante anterior escuchaba en el puerto 10073. La función de proxy permite que las direcciones IP en la lista blanca interactúen con el malware.

Conclusión

Es claro que los autores de Linux/Moose trabajaron mucho para permanecer bajo el radar con su nueva versión, ya que ocultaron la ubicación del servidor de C&C de manera más efectiva y cambiaron el protocolo de red. De esta forma, Moose evita los indicadores de sistemas comprometidos (IoC) que se publicaron en el whitepaper de ESET en 2015. La estrategia de Moose de acortar la lista blanca y la lista de contraseñas muestra que ahora usa un enfoque más comedido. Sin embargo, hay algunos rastros dentro del binario que se usan para engañar a los investigadores, como el dominio falso www.challpok.cn, que se encuentra en la lista de cadenas de texto sin codificar, o incluso nombres de archivo que pueden corresponder a programas extractores de Bitcoins o a malware para ejecutar ataques de DDoS. La amenaza Linux/Moose sigue alojándose exclusivamente en memoria; por lo tanto, reiniciar el dispositivo incrustado finalizará su ejecución.

Indicadores de sistemas comprometidos

versión 0x1F (31)

c6edfa2bf916d374e60f1b5444be6dbbee099692

c9ca4820bb7be18f36b7bad8e3044b2d768a5db8

5b444f1ac312b4c24b6bde304f00a5772a6a19a4

f7574b3eb708bd018932511a8a3600d26f5e3be9

versión 0x20 (32)

34802456d10efdf211a7d486f7108319e052cd17

0685cb1d72107de63fa1da52930322df04a72dbc

2876cad26d6dabdc0a9679bb8575f88d40ebd960

f94b6cc5aea170cee55a238eaa9339279fba962f

274ef5884cb256fd4edd7000392b0e326ddd2398

c3f0044ffa9d0bc950e9fd0f442c955b71a706b6

f3daea1d06b1313ec061d93c9af12d0fe746839a

versión 0x21 (33)

7767c8317fb0bbf91924bddffe6a5e45069b0182

1caac933ae6ca326372f7e5dd9fff82652e22e34

5dea6c0c4300e432896038661db2f046c523ce35

e8dc272954d5889044e92793f0f637fe4d53bb91

0843239b3d0f62ae6c5784ba4589ef85329350fa

1d1d46c312045e17f8f4386adc740c1e7423a24a

d8b45a1114c5e0dbfa13be176723b2288ab12907

versión 0x22 (34)

c35d6812913ef31c20404d9bbe96db813a764886

Direcciones IP

Servidores de C&C primarios

192.3.8.218

192.3.8.219

Lista blanca

155.133.18.64

178.19.111.181

151.80.8.2

151.80.8.19

151.80.8.30

62.210.6.34

Los indicadores de sistemas comprometidos de Moose también están disponibles y se actualizan en el repositorio de ESET de indicadores de sistemas comprometidos de malware, en Github.

Fuente

La clave WL contiene las listas blancas. Una vez más, la lista se redujo de 50 a 10 direcciones IP, que están en la sección de indicadores de sistemas comprometidos. Linux/Moose aún mantiene su capacidad de ejecutar un servicio proxy escuchando en el puerto TCP 20012. La variante anterior escuchaba en el puerto 10073. La función de proxy permite que las direcciones IP en la lista blanca interactúen con el malware.

Conclusión

Es claro que los autores de Linux/Moose trabajaron mucho para permanecer bajo el radar con su nueva versión, ya que ocultaron la ubicación del servidor de C&C de manera más efectiva y cambiaron el protocolo de red. De esta forma, Moose evita los indicadores de sistemas comprometidos (IoC) que se publicaron en el whitepaper de ESET en 2015. La estrategia de Moose de acortar la lista blanca y la lista de contraseñas muestra que ahora usa un enfoque más comedido. Sin embargo, hay algunos rastros dentro del binario que se usan para engañar a los investigadores, como el dominio falso www.challpok.cn, que se encuentra en la lista de cadenas de texto sin codificar, o incluso nombres de archivo que pueden corresponder a programas extractores de Bitcoins o a malware para ejecutar ataques de DDoS. La amenaza Linux/Moose sigue alojándose exclusivamente en memoria; por lo tanto, reiniciar el dispositivo incrustado finalizará su ejecución.

Indicadores de sistemas comprometidos

versión 0x1F (31)

c6edfa2bf916d374e60f1b5444be6dbbee099692

c9ca4820bb7be18f36b7bad8e3044b2d768a5db8

5b444f1ac312b4c24b6bde304f00a5772a6a19a4

f7574b3eb708bd018932511a8a3600d26f5e3be9

versión 0x20 (32)

34802456d10efdf211a7d486f7108319e052cd17

0685cb1d72107de63fa1da52930322df04a72dbc

2876cad26d6dabdc0a9679bb8575f88d40ebd960

f94b6cc5aea170cee55a238eaa9339279fba962f

274ef5884cb256fd4edd7000392b0e326ddd2398

c3f0044ffa9d0bc950e9fd0f442c955b71a706b6

f3daea1d06b1313ec061d93c9af12d0fe746839a

versión 0x21 (33)

7767c8317fb0bbf91924bddffe6a5e45069b0182

1caac933ae6ca326372f7e5dd9fff82652e22e34

5dea6c0c4300e432896038661db2f046c523ce35

e8dc272954d5889044e92793f0f637fe4d53bb91

0843239b3d0f62ae6c5784ba4589ef85329350fa

1d1d46c312045e17f8f4386adc740c1e7423a24a

d8b45a1114c5e0dbfa13be176723b2288ab12907

versión 0x22 (34)

c35d6812913ef31c20404d9bbe96db813a764886

Direcciones IP

Servidores de C&C primarios

192.3.8.218

192.3.8.219

Lista blanca

155.133.18.64

178.19.111.181

151.80.8.2

151.80.8.19

151.80.8.30

62.210.6.34

Los indicadores de sistemas comprometidos de Moose también están disponibles y se actualizan en el repositorio de ESET de indicadores de sistemas comprometidos de malware, en Github.

Fuente

WiGit ha sido comentado desde el año 2009, en el 2013 fue aprobada y hasta ahora finalmente se podrá comercializar.

WIFI Alliance anunció su certificación, se trata de la evolución del WIFI 802.11 a.c que ofrece casi el doble de mayor velocidad superando las 3 Gbps.

Sin embargo, el objetivo es que a medio plazo podrá obtener velocidades de hasta 100 Gbps.

WiGit permitirá disfrutar de una realidad virtual sin cables, mejorando la experiencia en equipos como Play Station VR, Oculus o HTC Vive. Además facilitará el uso de videos 4K, streamings o realidad aumentada.

WIFI Alliance, informó que WiGit ya está instalada en varios dispositivos móviles que saldrán al mercado en 2017.

Su única mayor desventaja es que la conexión que ofrece solo abarca una distancia de 10 metros aproximadamente.

´

WiGit ha sido comentado desde el año 2009, en el 2013 fue aprobada y hasta ahora finalmente se podrá comercializar.

WIFI Alliance anunció su certificación, se trata de la evolución del WIFI 802.11 a.c que ofrece casi el doble de mayor velocidad superando las 3 Gbps.

Sin embargo, el objetivo es que a medio plazo podrá obtener velocidades de hasta 100 Gbps.

WiGit permitirá disfrutar de una realidad virtual sin cables, mejorando la experiencia en equipos como Play Station VR, Oculus o HTC Vive. Además facilitará el uso de videos 4K, streamings o realidad aumentada.

WIFI Alliance, informó que WiGit ya está instalada en varios dispositivos móviles que saldrán al mercado en 2017.

Su única mayor desventaja es que la conexión que ofrece solo abarca una distancia de 10 metros aproximadamente.

´

Durante hoy muchas páginas web y servicios estaban caídos debido a una serie de ataques de denegación de servicio (DDoS) contra Dyn, uno de los mayores proveedores de DNS del mundo. No está claro cómo sucedió pero podemos estar seguros de que Internet es mucho más frágil que nunca.

Algunos piensan que estos ataques fueron una conspiración política, algo parecido a un intento de tumbar Internet para que nadie pueda leer los correos electrónicos de Clinton en Wikileaks. Otros piensan que es el típico ataque ruso. Pero no importa quién sea el responsable, la verdad es que debemos esperar que incidentes como este sean mucho peores en el futuro. Los DDoS solían ser una amenaza leve, ahora estamos en una nueva era.

Durante hoy muchas páginas web y servicios estaban caídos debido a una serie de ataques de denegación de servicio (DDoS) contra Dyn, uno de los mayores proveedores de DNS del mundo. No está claro cómo sucedió pero podemos estar seguros de que Internet es mucho más frágil que nunca.

Algunos piensan que estos ataques fueron una conspiración política, algo parecido a un intento de tumbar Internet para que nadie pueda leer los correos electrónicos de Clinton en Wikileaks. Otros piensan que es el típico ataque ruso. Pero no importa quién sea el responsable, la verdad es que debemos esperar que incidentes como este sean mucho peores en el futuro. Los DDoS solían ser una amenaza leve, ahora estamos en una nueva era.

El precio de la criptomoneda original, Bitcoin, se encuentra experimentando una nueva escalada. Luego de haber permanecido oscilando durante gran parte del mes de septiembre en un rango estrecho entre 606 y 608 dólares por bitcoin, el día de ayer la moneda experimentó un repunte que la llevó a los 639,90 USD por BTC para el momento en que se escribe.

Para ser exactos, desde el primero de octubre el precio de bitcoin ha ido subiendo a paso lento pero seguro. Rozó los 618 dólares el 10 de octubre, tan solo para despegar hasta casi 640 dólares, un inesperado salto de 3,5%.

El precio de la criptomoneda original, Bitcoin, se encuentra experimentando una nueva escalada. Luego de haber permanecido oscilando durante gran parte del mes de septiembre en un rango estrecho entre 606 y 608 dólares por bitcoin, el día de ayer la moneda experimentó un repunte que la llevó a los 639,90 USD por BTC para el momento en que se escribe.

Para ser exactos, desde el primero de octubre el precio de bitcoin ha ido subiendo a paso lento pero seguro. Rozó los 618 dólares el 10 de octubre, tan solo para despegar hasta casi 640 dólares, un inesperado salto de 3,5%.

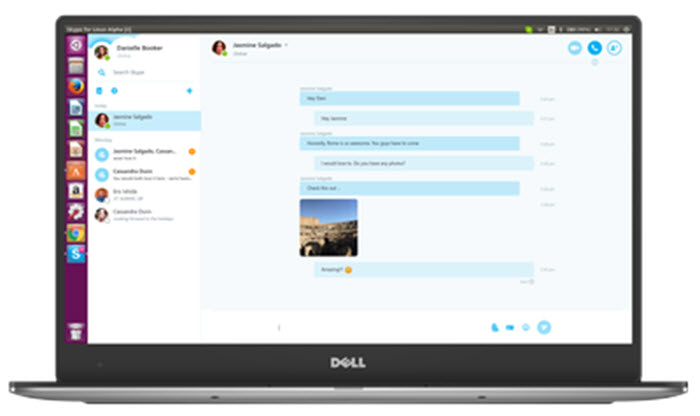

Microsoft presentó el nuevo cliente de Skype para Linux, en fase alfa, a mediados del pasado mes de julio. Desde dicha presentación hasta hace bien poco, Microsoft ha ido realizando correcciones y mejoras a dicho cliente a través de sucesivas versiones. Hoy, el nuevo cliente de Skype para Linux cuenta con una novedad destacada en su nueva versión: soporte para las vídeo-llamadas.

Como señalan en su anuncio, el soporte para las vídeo-llamadas 1 a 1 están disponibles sólo para establecerse entre usuarios del nuevo cliente de Skype para Linux, “por ahora”.

Esto quiere decir que más adelante, Microsoft permitirá que los usuarios de dicho cliente puedan también comunicarse con usuarios Skype que usen otras plataformas. Hasta que esto suceda, esta solicitando la colaboración de los usuarios para mejorar esta nueva característica.

Por otro lado, Microsoft ha anunciado que está procediendo a eliminar el soporte para versiones alfa anteriores de Skype para Linux, donde sus actuales usuarios se encontrarán con un mensaje instándoles a la instalación de la última versión existente, la versión 1.10.

Las versiones anteriores afectadas por esta decisión van desde la 1.1 hasta la 1.6. Los usuarios, en cualquier caso, ya disponen de un paquete DEB y otro paquete RPM disponible para llevar Skype a sus propios ordenadores con sistemas Linux.

Microsoft presentó el nuevo cliente de Skype para Linux, en fase alfa, a mediados del pasado mes de julio. Desde dicha presentación hasta hace bien poco, Microsoft ha ido realizando correcciones y mejoras a dicho cliente a través de sucesivas versiones. Hoy, el nuevo cliente de Skype para Linux cuenta con una novedad destacada en su nueva versión: soporte para las vídeo-llamadas.

Como señalan en su anuncio, el soporte para las vídeo-llamadas 1 a 1 están disponibles sólo para establecerse entre usuarios del nuevo cliente de Skype para Linux, “por ahora”.

Esto quiere decir que más adelante, Microsoft permitirá que los usuarios de dicho cliente puedan también comunicarse con usuarios Skype que usen otras plataformas. Hasta que esto suceda, esta solicitando la colaboración de los usuarios para mejorar esta nueva característica.

Por otro lado, Microsoft ha anunciado que está procediendo a eliminar el soporte para versiones alfa anteriores de Skype para Linux, donde sus actuales usuarios se encontrarán con un mensaje instándoles a la instalación de la última versión existente, la versión 1.10.

Las versiones anteriores afectadas por esta decisión van desde la 1.1 hasta la 1.6. Los usuarios, en cualquier caso, ya disponen de un paquete DEB y otro paquete RPM disponible para llevar Skype a sus propios ordenadores con sistemas Linux.

´

Un usuario anónimo de la casa de cambio y billetera de criptomonedas Bitfinex, radicado en Massachussettes, Estados Unidos, presentó un informe ante la policía local denunciando que los fondos de su cuenta en Bitfinex fueron robados. El reporte indica que el suceso, que ahora investiga el FBI, ocurrió el 14 de septiembre y la cantidad robada alcanza los 1.3 millones de dólares.

El reporte del afectado aclara que los 1.3 millones de dólares que fueron hackeados de su cuenta equivalen a “70.000.000 en Bitcoin”, y sólo representan una fracción de los activos que el usuario poseía, pues los mismos superan los 3 millones de dólares.

Por su parte, Bitfinex en un intento por compensar a otro de sus usuarios robados, se comprometió a reembolsar las perdidas del anónimo con una suma de 720.000 dólares, alegando que no existe un contrato vinculante que obligue a la compañía a pagar en estos casos, esto según el mismo reporte.

Esta no es la primera vez en la que las carteras de Bitfinex son atacadas exitosamente. El pasado mes de agosto esta importante casa de cambio ubicada en Hong Kong anunció, a través de la red social Reddit, el robo criptomonedas en varias de sus carteras llegaba a los 119.756 BTC.

Mientras que, oficialmente, Bitfinex publicaba en su blog un comunicado que sólo dio a conocer que habían identificado una brecha de seguridad en su plataforma de intercambios y determinaron que varias Carteras Bitcoin habían sido comprometidas con la extracción de fondos.

Por otro lado, a mediados de septiembre la compañía anunció cambios para los usuarios como medidas de seguridad para reiniciar sus actividades, pues se vieron en la obligación de detenerse para atender el caso de los robos suscitados.

Este incidente afectó el mercado de las criptomonedas durante el mes pasado, aunque actualmente el precio del Bitcoin se ha recuperado considerablemente.

´

Un usuario anónimo de la casa de cambio y billetera de criptomonedas Bitfinex, radicado en Massachussettes, Estados Unidos, presentó un informe ante la policía local denunciando que los fondos de su cuenta en Bitfinex fueron robados. El reporte indica que el suceso, que ahora investiga el FBI, ocurrió el 14 de septiembre y la cantidad robada alcanza los 1.3 millones de dólares.

El reporte del afectado aclara que los 1.3 millones de dólares que fueron hackeados de su cuenta equivalen a “70.000.000 en Bitcoin”, y sólo representan una fracción de los activos que el usuario poseía, pues los mismos superan los 3 millones de dólares.

Por su parte, Bitfinex en un intento por compensar a otro de sus usuarios robados, se comprometió a reembolsar las perdidas del anónimo con una suma de 720.000 dólares, alegando que no existe un contrato vinculante que obligue a la compañía a pagar en estos casos, esto según el mismo reporte.

Esta no es la primera vez en la que las carteras de Bitfinex son atacadas exitosamente. El pasado mes de agosto esta importante casa de cambio ubicada en Hong Kong anunció, a través de la red social Reddit, el robo criptomonedas en varias de sus carteras llegaba a los 119.756 BTC.

Mientras que, oficialmente, Bitfinex publicaba en su blog un comunicado que sólo dio a conocer que habían identificado una brecha de seguridad en su plataforma de intercambios y determinaron que varias Carteras Bitcoin habían sido comprometidas con la extracción de fondos.

Por otro lado, a mediados de septiembre la compañía anunció cambios para los usuarios como medidas de seguridad para reiniciar sus actividades, pues se vieron en la obligación de detenerse para atender el caso de los robos suscitados.

Este incidente afectó el mercado de las criptomonedas durante el mes pasado, aunque actualmente el precio del Bitcoin se ha recuperado considerablemente.

A new vulnerability has been discovered that could shut down most Linux systems using a command short enough to fit in a tweet.

Linux administrator and founder of the security certificate company SSLMate Andrew Ayer discovered the bug, which has the potential to kill a number of critical commands while making others unstable just by entering the short command: NOTIFY_SOCKET=/run/systemd/notify systemd-notify “”.

Ayer described the severity of the bug in an advisory, saying: “All of this can be caused by a command that’s short enough to fit in a Tweet. The bug is serious, as it allows any local user to trivially perform a denial-of-service attack against a critical system component”.

The reason he has decided to disclose the bug publicly was to bring further attention to problems with a widely used component in Linux called systemd that Ayer believes is “defective by design”.

However, others believe disclosing such a bug without first contacting systemd’s developers is irresponsible. Ayer was critical of systemd for being overly complex and made the argument that Linux developers have “fallen behind other operating systems in writing secure and robust software”.

Most major Linux distributions have adopted systemd and use it as their default initialization system which has stirred up controversy with a number of people in the Linux community. Critics have taken issue with the fact that distributions often have to add it to their version of the Linux operating system as other popular software depends upon it.

Ayer took further issue with the way in which systemd compromises security practices, saying: “Systemd is dangerous not only because it is introducing hundreds of thousands of lines of complex C code without any regard to longstanding security practices like privilege separation or fail-safe design, but because it is setting itself up to be irreplaceable”.

As of this time, a patch for the issue Ayer discovered has been released on the GitHub code repository that appears to work on some systems through the use of a while true loop

A new vulnerability has been discovered that could shut down most Linux systems using a command short enough to fit in a tweet.

Linux administrator and founder of the security certificate company SSLMate Andrew Ayer discovered the bug, which has the potential to kill a number of critical commands while making others unstable just by entering the short command: NOTIFY_SOCKET=/run/systemd/notify systemd-notify “”.

Ayer described the severity of the bug in an advisory, saying: “All of this can be caused by a command that’s short enough to fit in a Tweet. The bug is serious, as it allows any local user to trivially perform a denial-of-service attack against a critical system component”.

The reason he has decided to disclose the bug publicly was to bring further attention to problems with a widely used component in Linux called systemd that Ayer believes is “defective by design”.

However, others believe disclosing such a bug without first contacting systemd’s developers is irresponsible. Ayer was critical of systemd for being overly complex and made the argument that Linux developers have “fallen behind other operating systems in writing secure and robust software”.

Most major Linux distributions have adopted systemd and use it as their default initialization system which has stirred up controversy with a number of people in the Linux community. Critics have taken issue with the fact that distributions often have to add it to their version of the Linux operating system as other popular software depends upon it.

Ayer took further issue with the way in which systemd compromises security practices, saying: “Systemd is dangerous not only because it is introducing hundreds of thousands of lines of complex C code without any regard to longstanding security practices like privilege separation or fail-safe design, but because it is setting itself up to be irreplaceable”.

As of this time, a patch for the issue Ayer discovered has been released on the GitHub code repository that appears to work on some systems through the use of a while true loop